バージョンアップ情報

OpenSSO情報

- OpenSSOとは

- 主な機能

- 主な特徴

- 導入事例

- 類似プロダクト

- 商用製品との機能比較

- 動作環境

- OSSによる統合認証のメリット

- OpenSSOのライセンス

- 製品ダウンロード

- オープンソース年間サポートサービス

OpenSSOとは

OpenSSO(オープンエスエスオー)とは、「Open Web Single Sign-On」すなわちWeb上でのシングルサインオン(SSO)(※1

)を実現するための、Javaベースの認証ソフトウェアです。

OpenSSO(オープンエスエスオー)は、 旧サン・マイクロシステムズより提供されていた 商用製品 Sun Java System Access ManagerとSun Java System Federation Managerのソースコードがベースとなったオープンソースソフトウェアです。 CDDLライセンスとしてソースコードが公開されています。

Sun Java System Access Managerは、アイデンティティ管理ソリューションを構成する製品として全世界の市場での導入実績があり、高い安定性と信頼性があります。これをベースとして開発さ れたOpenSSO(オープンエスエスオー)も品質が安定しており、シングルサインオンやさまざまな認証ポリシーに基づいたアクセスコントロールなど商用製品と同等の機能が実装されています。

また、OpenSSO(オープンエスエスオー)は、オープンソースでソースコードを無償で使用でき、ライセンス費用がかからないため、これまで非常に高価と言われてきたシングルサインオンの機能を低コストで実現することができます。

さらに、OpenSSO(オープンエスエスオー)は、 業界標準の、以下の仕様をサポートしています。

SAML 2.0

標準化団体OASISによって策定された、IDやパスワードなどの認証情報を安全に交換するためのXML仕様

XACML

XMLベースのマークアップ言語で、インターネットを通じた情報アクセスに関する制御ポリシーを記述するための言語仕様

WS-Federation

Webサービス環境下でID管理などを統合するための仕様

OpenSSO(オープンエスエスオー)の最新バージョンは8.0(2010年12月時点)となっています。

米Oracleによるサン・マイクロシステムズの買収によって、「OpenSSO(オープンエスエスオー)コミュニティ」の存続に関して不安の声があがりましたが、 OpenSSO(オープンエスエスオー)の後継製品であるOpenAMがForgeRock社によって開発され、認知されています。

OpenAMは、認証、認可のみではなく、フェ デレーション(SAML,OpenID対応)、エンタイトルメントといった豊富な機能を併せ持つSSO製品であり、現在では、OpenSSOの代替製品としての地位を確立しています。

また、国内においては野村総合研究所が中心となり、OpenSSO(オープンエスエスオー)のユーザ企業やOpenSSO(オープンエスエスオー)、OpenAMを使ったソリューションの提供企業が参画した「OpenAMコンソーシアム(2010年10月の発足時の名称は、OpenSSO&OpenAMコンソーシアム)」が設立され、国内でも従来通り「OpenSSO(オープンエスエスオー)」と「OpenAM」が継続的に開発・サポートされる体制が整いました。

旧サン・マイクロシステムズは、2008年10月より、「Sun OpenSSO Enterprise」という製品名でOpenSSO(オープンエスエスオー)の機能や保守サポート体制の強化・充実を図った有償版のソフトウェアを販売しています。Oracle合併後の「Sun OpenSSO Enterprise」の保守サポートについても、弊社までお気軽にお問い合わせください。

※1 シングルサインオン(Single Sign-On:SSO)とは、企業内の複数の情報システムのユーザIDを統合管理し、利用するシステム毎にユーザID/パスワード等の入力による認証を必要とせず、一度だけの認証(一つのユーザIDとパスワード)で複数システムを利用できる仕組みです。シングルサインオンはユーザやシステム管理者のID管理の手間を軽減するだけでなく、個人情報の漏洩防止やセキュリティ対策、アクセス制御を統合・強化といった観点からも現在多くの企業にとって欠かせない ものになっています。

主な機能

- シングルサインオン(SSO)機能

- アクセス制御機能

- タイムアウト機能

- 同時ログオン禁止機能

- 認証ログ記録機能

シングルサインオン(SSO)機能

OepnSSO(オープンエスエスオー)で認証されたユーザは、OpenSSO(オープンエスエスオー)で管理したリソースに再度認証(パスワードを再入力する)必要なくアクセスできます。

<実現方式>

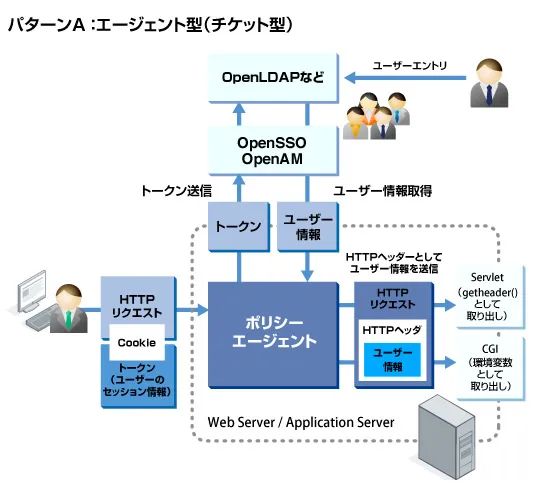

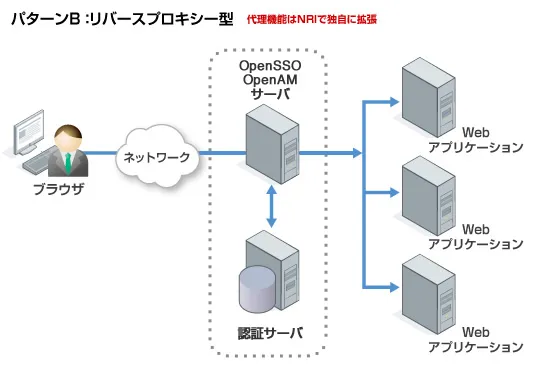

SSOの方式としてエージェント型(チケット型)、リバースプロキシ型に分類されます。

<機能詳細>

|

エージェント型(チケット型)SSO |

アクセス制御の対象となるサーバにモジュール(ポリシーエージェント)を導入することでSSOを実現します。 独自のポリシーエージェントを開発することも可能です。 |

|---|---|

|

リバースプロキシ型SSO |

通信経路上のリバースプロキシに、認証のためのエージェントを組み込むことでSSOを実現します。代理認証機能がない場合は、連携先システ ムに改修が必要になるケースがあります。すべてのトランザクションがOpenSSO(オープンエスエスオー)サーバを通過します。ここで認証認可のチェックを行ない、アクセスコン トロールを実施します。 |

|

代理認証によるSSO |

連携先業務システムの認証画面に対して、ID、パスワードを自動的に代理入力することによって、業務システム側の変更無しに擬似的にSSOを実現します。 |

|

WindowsデスクトップSSO |

Kerberos認証の仕組みを使い、WindowsのADドメイン認証とOpenSSO(オープンエスエスオー)の認証の仕組みを連携させます。Windowsドメ イン認証により認証を受けたユーザは、その端末上でウェブブラウザを起動すると、再度パスワードを入力することなく連携先の各業務システムや、クラウド /SaaSなどへSSOすることができます。 |

|

ディレクトリサーバOpenDSによる複数の認証ディレクトリ対応 |

OpenSSO(オープンエスエスオー)は標準でディレクトリサーバOpenDSを組み込んでおり、設定情報を格納するだけでなく、ユーザ情報(認証情報)を保持することが可能です。 加えてOpenSSO(オープンエスエスオー)の認証バックエンドとしてWindows Active DirecotioryやOpenLDAPなどの一般的なディレクトリサーバを利用でき、ID(パスワード)情報を一元管理することができます。 |

|

多要素認証 |

OpenSSO(オープンエスエスオー)は、IDとパスワードだけでなく、生体認証(指静脈認証システムや指紋認証システム)や、ICカード認証などさまざまな認証方式と連携できます |

|

マルチドメイン・ |

複数のDNSドメインをまたがるシングル・サインオンであるマルチドメイン・シングル・サインオンに対応しています。 |

|

SAMLを利用した、クラウドやSaaSとのシングルサインオン |

OpenSSO(オープンエスエスオー)は国際標準の認証フォーマットSAML2.0に対応しているため、同一の認証プロトコルに対応したSaaS系アプリケーション(例えばSalesforceやGoogleAppsなど)でもSSOを実現できます。 |

アクセス制御機能

ユーザや組織が、URLに対してアクセスを許可するかどうかを設定できる機能です。ポリシー名 (Name:アクセス制御の定義) とルール (Rules:リソースのURLと、このURLリクエストの種類ごとに許可 / 拒否を指定), 対象 (Subject:誰からのアクセスに対してこのポリシーを適用するか) の 3 つを設定します。

<機能詳細>

|

グループ制御 |

ユーザが利用できるアプリケーションをレルムというグルーピング機能を使って制御することができます。 |

|---|---|

|

ポリシー設定・管理 |

管理者は1つの集中管理コンソールから、エージェントとサーバの構成およびエージェントが適用するポリシーを設定することができます。ポリシーを定義して企業/組織全体に適用できる業界規格のフレームワークであるXACMLベースのポリシー管理を適用できます。 |

|

アクセス対象設定・管理 |

アクセス制御対象はURLで指定することができるため、ドメインやサーバレベルだけでなくフォルダやファイル単位で細かく制御できます。さらに、認証方式、認証時間、クライアントアドレス等の認証コンテキストによっても制御可能です。 |

フェデレーション(連携)機能

<機能詳細>

|

サポート機能 |

|

|---|---|

|

Fedletの提供 |

フェデレーションを実現するための軽量なパッケージであるFedletを提供し、プロバイダー間で受け渡されることで、他のフェデレーション製品を追加することなく、容易に企業へのフェデレート・バックが行えます。 |

|

ユーザ属性・ |

SSOだけでなく、ユーザの属性情報(アイデンティティ)や認証コンテキスト(認証方法や認証日時等)も受け渡すことが可能です。従って、フェデレーション環境下のアプリケーションではアクセスするユーザに応じたコンテンツを配信できます。 |

|

マルチ・プロトコル・ |

異なるフェデレーション・プロトコルを「翻訳」し、プロバイダー間で複数のプロトコルを利用してSSOの確立が可能です。 |

|

集中化されたFederation Validator |

管理者は、フェデレーションの通信が稼動しているかどうかをシステム動作中に素早くテストすることが可能です。 |

|

バーチャル・フェデレーション・ |

Webのアプリケーションを提供するプロバイダーに対するフェデレーションを実現するために、既存の認証アプリケーションを利用して企業/組織内で既に確立されているSSOを有効に利用でき、Webサービスのセキュリティを向上させます。 |

タイムアウト機能

システムを一定期間使用していない場合に、自動的にログオフします。

同時ログオン禁止機能

同一IDで複数端末からのログオンを禁止します。

認証ログ記録機能

認証ログや代理認証やリバースプロキシ型の認証時なとユーザのログイン、ログアウト時刻、成功/失敗、アイドルタイムアウト後の自動ログオフ時、ア クセス元IPアドレス、アクセス先のログなど様々な事象 のログを採取可能です。(ただし、ログアウトのログに関してはログアウト処理をせずにブラウザを終了すると記録されないことがあります)

主な特徴

OpenSSO(オープンエスエスオー)は、次のような特徴があります。

基本的な機能や性能などは、ベースとなっている旧サン・マイクロシステムズの商用製品とほぼ同等の性能と安定性・信頼性を持ちながら、「非常に安いコストでシングルサインオンを実現できる」という点が、OpenSSO(オープンエスエスオー)採用の決め手になっているようです。

|

高い安定性と信頼性 |

商用製品がベース |

世界中で数多くの導入実績があるSun Java System Access Manager と Sun Java System Federation Managerがベースになって開発されています |

|---|---|---|

|

商用サポートあり |

NRIが提供するサポートサービスでは、OpenSSO(オープンエスエスオー)をはじめ、周辺のOSSまでワンストップでサポートします |

|

|

汎用性 |

Javaベース |

OpenSSO(オープンエスエスオー)はJavaで開発されているため、多くの企業情報システム間でのシングルサインオン環境を構築できる汎用性があります |

|

マルチプラットフォーム |

OpenSSO(オープンエスエスオー)は Red Hat Enterprise Linux、Sun Solaris、CentOS、Microsoft Windows、AIXなどのさまざまなOSプラットフォーム、GlassFish、Apache TomcatなどのさまざまなWebコンテナに対応しています |

|

|

さまざまな認証方式に対応 |

生体認証(指静脈認証システムや指紋認証システム)や、ICカード認証などさまざまな認証方式と連携できます |

|

|

SAML2.0に対応 |

OpenSSO(オープンエスエスオー)は国際標準の認証フォーマットSAML2.0に対応しているため、同一の認証プロトコルに対応したSaaS系アプリケーション(例えばSalesforceやGoogleAppsなど)とも連携ができます |

|

|

XACMLに対応 |

インターネットを通じた情報アクセスに関する制御ポリシーを記述するための言語仕様XACMLに対応しているため、より高度で複雑な条件を制御ポリシーに設定することができます |

|

|

WS-Federationに対応 |

Webサービス環境下でID管理などを統合するためのWS-Federationに対応しているため、異機種混在環境でシングルサインオン(例えば異なる企業間でのWEB ベースの相互認証)を実現することができます |

|

|

代理認証によるSSO |

連携先業務システムの認証画面に対して、ID、パスワードを自動的に代理入力することによって、業務システム側の変更無しに擬似的にSSOを実現します |

|

|

クロスドメイン・シングル・サインオン |

複数のDNSドメインをまたがるシングル・サインオンであるクロスドメイン・シングル・サインオンに対応しています |

|

|

コスト効果 |

ライセンス費用が不要 |

オープンソースでライセンス費用がかからない(無料である)ため、商用製品に比べコストを大幅に削減することができます(数千万円といったレベルのコスト削減効果も多くあります) |

導入事例

NRIでは、これまでにオープンソースシステムの構築・運用・サポートを国内200以上の企業に導入してまいりました。なかでもOpenSSO(オープンエスエスオー)は、 近年のコンプライアンスへの対応や内部統制、個人情報の漏洩防止やセキュリティ対策などのリスク管理の強化のためにご相談いただく件数が非常に多く、導入 事例も増えています。

OpenStandiaのSSO(シングルサインオン)・統合ID管理ソリューションを採用したお客様の、課題や規模は様々です。OpenStandiaは豊富で幅広い導入実績を積み重ねており、現在でも年間約500社(*)からのお問い合わせをいただいております。

(*)OpenStandiaの全ソリューションに対するお問い合わせ件数です。

導入したお客様の課題 Problem of client

- 複数のWebシステムのID管理業務を統合したい

- 複数のWebシステムのアクセスコントロールの設定(定義)を一元管理したい

- ID体系の異なる複数のシステムを認証統合(フェデレーション)したい

- GoogleやSalesforceなどのサービスと認証統合を行いたい

- Webシステムの認証をActiveDirectoryに統合したい

- SAML対応の統合ID管理システムを構築したい

- ID管理における内部統制を強化したい

業種 Type of business

製造、サービス、金融、情報通信などのセキュリティ要件の非常に高い業種から、SIerのような技術レベルの高い業種まで

規模 Scale

250人程度の中小企業様から3万人を超える大企業様まで

SSOの導入効果

|

シングルサインオン |

||

|---|---|---|

| 【セキュリティ】 | 【利便性】 | 【監査性】 |

|

厳密なアクセス権限に従った認証によるシステムへのアクセス |

必要最低限の認証での効率的なシステムへのアクセス |

いつ・どこで・誰が・何を操作したかのアクセス履歴の管理 |

|

期待される導入効果 |

導入効果「例」 |

|

|---|---|---|

| SSO認証 | ||

|

利用システムの認証負荷軽減による 業務効率化 |

●認証効率化による業務負担軽減率 「例:平均約3%×利用ユーザ数」 |

|

|

利用者からの認証に関する問合せ減少による ヘルプデスク対応稼動削減 |

●パスワード忘却などの問い合わせ回数減少 「例:ユーザ数の5%程度/月問合せ× ヘルプデスク問合せ対応時間」 |

|

|

アクセス履歴一元管理による 監査対応負荷軽減 |

●全監査対象システムからの ログ収集工数削減 「例:監査対象システム-1× 監査対応稼動減少」 |

|

|

認証インターフェースの統合による 新規システム導入コスト削減 |

●認証設定&開発工数削減 「例:約5M円/1システム×システム数」 |

|

類似プロダクト

商用ソフトウェア製品では、日本HP IceWall SSO、Tivoli Access Manager for Enterprise Single Sign-On、CA Single Sign-On、Oracle社の Oracle Access Manager および Sun OpenSSO Enterpriseなどが、OpenSSO(オープンエスエスオー)と同様の機能を提供しています。

商用製品との機能比較

|

ベンダー |

NRI |

A社 |

B社 |

C社 |

D社 |

E社 |

||

|---|---|---|---|---|---|---|---|---|

|

1 |

シングルサインオン(認証) |

○ |

○ |

○ |

○ |

○ |

○ |

|

|

2 |

エージェント型 |

○ |

○ |

○ |

○ |

○ |

△(※1) |

|

|

3 |

リバースプロキシ型 |

○ |

○ |

○ |

○ |

○ |

○ |

|

|

4 |

代理認証 |

○ |

○ |

○ |

○ |

○ |

○ |

|

|

5 |

マルチドメイン対応 |

○ |

○ |

○ |

○ |

○ |

○ |

|

|

6 |

WindowsデスクトップSSO |

○ |

△(※1) |

|||||

|

7 |

SAML対応 |

○ |

○ |

○ |

△(※1) |

○ |

△(※1) |

|

|

8 |

アクセス制御(認可) |

○ |

○ |

○ |

○ |

○ |

○ |

|

|

9 |

OpenID対応 |

○ |

× |

× |

△(※1) |

○ |

× |

|

|

10 |

ポータル |

○ |

× |

× |

△(※1) |

× |

△(※1) |

|

|

11 |

ライセンス価格(4万ID時) |

無料(※2) |

約7.1億円 |

約9,000万円 |

約7,000万円 |

約6,000万円 |

約3,200万円 |

|

※1:△はオプション

※2:年間保守料は数百万円~

動作環境

|

オペレーティングシステム |

Red Hat Enterprise Linux 5以降 |

|---|---|

|

アプリケーションサーバ |

Apache Tomcat 6以降 |

|

ディレクトリサーバ |

OpenLDAP 2.4以降 |

|

対応Webクライアント |

Windows XP以降を推奨 |

|

対応Webクライアント |

Microsoft Internet Explorer 7 以降を推奨 |

※その他の環境についても対応可能なケースがございますので、お気軽にお問い合わせください。

OSSによる統合認証のメリット

1.顧客用件に応じた細かいカスタマイズが容易

Webサーバやデータベースなどの基盤ミドルウェアと異なり、認証基盤にはさまざまな顧客用件を組み入れる必要があります。例えば、連携先となる業務システムの認証方式や、ID管理の業務運用、IDデータの取り込み方式など、さまざまなパターンを個別設計する必要があります。OSSのOpenSSO(オープンエスエスオー)は、商用製品と比較して顧客用件に応じた細かいカスタマイズが容易であることが大きなメリットとなります。

2.長期にわたって製品を継続的に安定利用できる

OSSは、商用製品のように開発企業の買収などによってサポートが打ち切られる心配が少ないと言えます。NRIが提供するOpenSSO(オープンエスエスオー)サポートサービスでは、10年以上の継続利用が可能となります。

3.圧倒的なコスト削減効果

一般的にシングルサインオンやID管理の商用製品は非常に高額です。例えば上記の4万個のIDを管理する場合、ライセンス費だけでも約3,000 万~7億円程度と高額な費用になります。商用製品はさまざまな顧客用件に対応できるように多くの昨日を盛り込むため、高額にならざるを得ないと言えます。 OSSの場合、必要な機能だけをカスタマイズ開発すればよく、ライセンス費も発生しないため、大規模システムの場合は商用製品に比べて数千万円~数億円といった大幅なコスト削減効果をあげることができます。

OpenSSOのライセンス

OpenSSO(オープンエスエスオー)のライセンスは、Common Development and Distribution License(CDDL:共同開発および頒布ライセンス)です。

CDDLとは、旧サン・マイクロシステムズが Mozilla Public License(MPL) version 1.1 をベースとして策定したフリーソフトウェア向けライセンスです。CDDLでは、ソースコードを無償で使用、改変、再配布することが認められています。

製品ダウンロード

※OpenSSOの開発プロジェクトは、OpenAMに移っています。OpenAMのダウンロードをご利用ください。

オープンソース年間サポートサービス

OpenStandiaではOSSを安心してご利用いただけるように、オープンソース年間サポートサービスをご提供しております。

サポートしているOSSは下記ページをご参照ください。